إشارات تدل أن هاتف مخترق: دليل شامل للحماية الرقمية

تعرف على أبرز العلامات التي تؤكد أن هاتف مخترق

يُعد الهاتف المحمول اليوم مستودعاً لأسرارنا، وصورنا، وبياناتنا البنكية، مما يجعله هدفاً ثميناً للقراصنة. في كثير من الأحيان، قد تمتلك هاتف مخترق دون أن تدرك ذلك، حيث تعمل برمجيات التجسس في الخفاء لسحب بياناتك. فهم هذه الإشارات التحذيرية هو الخطوة الأولى لاستعادة السيطرة على حياتك الرقمية وضمان أمان خصوصيتك. اكتساب الوعي التقني سيساعدك في تمييز الأنشطة المريبة واتخاذ قرارات سريعة لحماية جهازك من التهديدات المتطورة.

يتطلب اكتشاف الاختراق دقة ملاحظة ومراقبة لأداء الجهاز بشكل يومي، خاصة عند ظهور سلوكيات غير معتادة. يجب أن يكون تعاملك مع الهاتف حذراً، مع مراقبة استهلاك البطارية والبيانات بشكل دوري ومنتظم. تحسين وعيك الأمني يقلل من فرص وقوعك ضحية للهجمات السيبرانية التي تستهدف الثغرات البسيطة. هذا الاهتمام سيؤدي حتماً إلى حماية هويتك الرقمية ومنع المتسللين من الوصول إلى معلوماتك الحساسة.

راقب أداء البطارية والحرارة

ابدأ بملاحظة أي تدهور مفاجئ في عمر البطارية، فإذا كان شحن هاتفك ينفد بسرعة غير مبررة، فقد يكون ذلك مؤشراً خطيراً. عندما يكون لديك هاتف مخترق، تعمل تطبيقات التجسس في الخلفية باستمرار لإرسال البيانات، مما يستهلك طاقة كبيرة. يجب أن تفرق بين استهلاك البطارية الطبيعي نتيجة استخدام التطبيقات الثقيلة، وبين الاستهلاك المريب أثناء سكون الهاتف. بالإضافة إلى ذلك، يمكنك اتباع الخطوات التالية لفحص الحالة التقنية لهاتفك بدقة.

- مراقبة درجة حرارة الجهاز عند عدم الاستخدام، فارتفاع الحرارة المفاجئ قد يعني وجود عمليات معالجة مخفية.

- مراجعة قائمة استهلاك البطارية في الإعدادات لاكتشاف تطبيقات غير معروفة تستهلك طاقة عالية بشكل غير منطقي.

- ملاحظة بطء استجابة النظام أو تجمد الشاشة (Freezing) المتكرر دون وجود تطبيقات مفتوحة.

- التحقق من تطبيقات “بدء التشغيل التلقائي” التي تعمل بمجرد فتح الهاتف دون إذن مسبق منك.

- تحليل الفترات التي ينطفئ فيها الهاتف فجأة أو يعيد تشغيل نفسه تلقائياً دون تدخل يدوي.

- مراقبة سرعة شحن الهاتف؛ حيث أن البرمجيات الخبيثة قد تبطئ عملية الشحن بسبب الاستهلاك المستمر أثناء الوصل بالشاحن.

باختصار، البطارية هي المحرك الأساسي لهاتفك، وأي خلل غير منطقي في أدائها يعتبر صفارة إنذار تستوجب الفحص الفوري. التطوير في أساليب الاختراق يجعلها تستهلك موارد الجهاز بذكاء، لكن المراقبة الدقيقة ستكشفها دائماً.

حلل استهلاك البيانات والرسائل

تخطيطك لمراقبة استهلاك البيانات والرسائل هو حائط الصد الأول ضد سرقة معلوماتك. إليك بعض المؤشرات التي قد توضح وجود نشاط مريب على جهازك.

- الزيادة المفاجئة في استهلاك البيانات 📌 إذا لاحظت أن باقة الإنترنت تنتهي بسرعة الصاروخ دون تحميل ملفات كبيرة، فقد يكون المخترق يرفع ملفاتك الخاصة إلى خادمه.

- رسائل نصية مريبة (SMS) 📌 تلقي رسائل تحتوي على رموز غريبة أو روابط غير مفهومة، أو إرسال هاتفك لرسائل تلقائية لجهات اتصالك دون علمك.

- ظهور تطبيقات جديدة 📌 التحقق من قائمة التطبيقات بانتظام؛ فوجود تطبيق لم تقم بتثبيته بنفسك هو دليل قاطع على وجود اختراق أو برمجية خبيثة.

- النوافذ المنبثقة الغريبة 📌 ظهور إعلانات أو نوافذ منبثقة (Pop-ups) على الشاشة الرئيسية حتى وأنت لا تستخدم المتصفح.

- تداخل في المكالمات 📌 سماع أصوات تشويش أو صدى صوت غريب أثناء المكالمات الهاتفية العادية قد يشير أحياناً إلى وجود تنصت.

- تغير إعدادات المتصفح 📌 تغيير الصفحة الرئيسية للمتصفح أو محرك البحث الافتراضي دون تدخل منك يشير إلى وجود برمجية “Adware”.

- بطء الإنترنت 📌 إذا أصبح تصفح المواقع بطيئاً جداً رغم جودة الإشارة، فقد يكون هناك ضغط على الشبكة من عمليات رفع مخفية.

- فشل تسجيل الدخول 📌 تلقي إشعارات بتغيير كلمات المرور لحساباتك المرتبطة بالهاتف (مثل جوجل أو آيكلاود) بشكل مفاجئ.

باعتبار هذه الإشارات المتعلقة بالبيانات، يمكنك اكتشاف أي هاتف مخترق في وقت مبكر قبل تفاقم الأزمة وفقدان الوصول لحساباتك البنكية أو الشخصية.

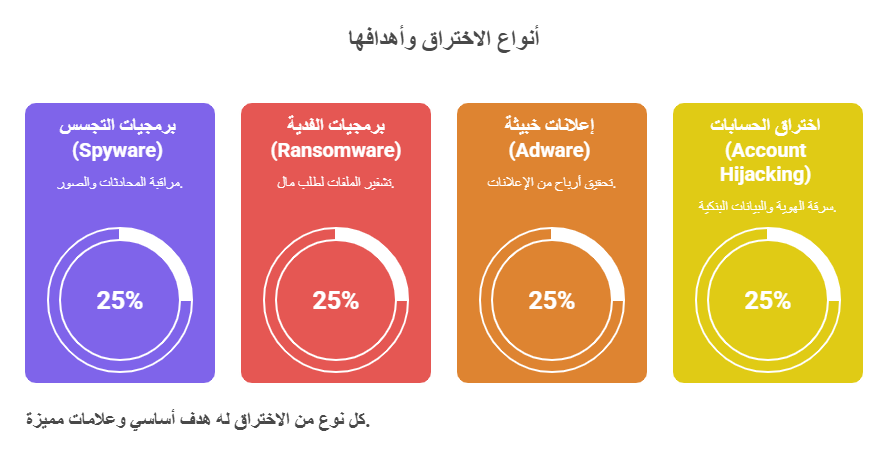

مقارنة بين أنواع الاختراق الشائعة

من المهم فهم الفرق بين أنواع التهديدات التي قد تواجه هاتفك لاتخاذ الإجراء المناسب لكل حالة:

| نوع الاختراق | الهدف الأساسي | أبرز علاماته |

|---|---|---|

| برمجيات التجسس (Spyware) | مراقبة المحادثات والصور | استنزاف سريع للبطارية والبيانات |

| برمجيات الفدية (Ransomware) | تشفير الملفات لطلب مال | قفل الهاتف ومنع الوصول للملفات |

| إعلانات خبيثة (Adware) | تحقيق أرباح من الإعلانات | ظهور نوافذ منبثقة مزعجة باستمرار |

| اختراق الحسابات (Account Hijacking) | سرقة الهوية والبيانات البنكية | تسجيل الخروج المفاجئ من التطبيقات |

اهتم بجودة أمان التطبيقات

اهتمامك بمصادر تطبيقاتك يعتبر استراتيجية وقائية أساسية. فالمحتوى البرمجي مجهول المصدر هو الباب الملكي للمخترقين. إليك بعض النصائح لتحسين جودة أمان جهازك:

- التحقق من الأذونات قم بمراجعة الأذونات التي يطلبها كل تطبيق؛ فلا يعقل أن يطلب تطبيق “آلة حاسبة” الوصول إلى جهات الاتصال أو الكاميرا.

- تجنب الروابط المشبوهة لا تضغط على روابط مجهولة تصلك عبر واتساب أو البريد الإلكتروني، فهي غالباً ما تكون فخاً لتحميل برمجيات خبيثة.

- تحديث النظام دورياً قم بتثبيت التحديثات الأمنية فور صدورها، لأنها تسد الثغرات التي يستغلها القراصنة للوصول إلى أجهزتكم.

- استخدام المتاجر الرسمية حاول دائماً تحميل تطبيقاتك من متجر “Google Play” أو “App Store” والابتعاد عن ملفات APK الخارجية.

- تفعيل التحقق بخطوتين قم بتفعيل ميزة (2FA) على جميع حساباتك المرتبطة بالهاتف لزيادة صعوبة الاختراق حتى لو تسربت كلمة المرور.

- فحص الروابط المختصرة تأكد من مصداقية الروابط المختصرة قبل فتحها باستخدام أدوات الفحص المتاحة عبر الإنترنت.

- الابتعاد عن الشبكات العامة تجنب استخدام شبكات الواي فاي (Wi-Fi) العامة في المقاهي لإجراء معاملات بنكية أو تسجيل دخول لحسابات حساسة.

باعتبار هذه الخطوات، يمكنك تقليل احتمالية تحول جهازك إلى هاتف مخترق بشكل كبير، مما يوفر لك بيئة عمل واستخدام آمنة.

خطوات التدخل السريع عند الشك في الاختراق

إذا تأكدت أو شككت بقوة أن هاتفك تحت سيطرة شخص آخر، فلا داعي للذعر. التصرف السريع والهادئ هو ما سينقذك.

أول خطوة يجب القيام بها هي فصل الهاتف عن الإنترنت (واي فاي وبيانات الهاتف) فوراً لقطع اتصال المخترق بالجهاز. بعد ذلك، قم بتغيير جميع كلمات المرور الخاصة بحساباتك البنكية، والبريد الإلكتروني، ووسائل التواصل الاجتماعي من جهاز آخر آمن.

يمكنك أيضاً القيام بعملية “إعادة ضبط المصنع” (Factory Reset) كحل أخير، ولكن تأكد من أخذ نسخة احتياطية لصورك وملفاتك الهامة يدوياً قبل ذلك، مع فحصها ببرنامج مكافحة فيروسات قوي.

بالاهتمام بهذه الإجراءات، يمكنك استعادة أمانك الرقمي ومنع المخترق من استغلال بياناتك بشكل أكبر.

تفاعل مع إشعارات الأمان

تفاعلك مع إشعارات الأمان التي ترسلها الشركات مثل جوجل أو آبل هو عامل حاسم في حمايتك. فعندما تتجاهل تحذيراً حول “محاولة تسجيل دخول جديدة”، فإنك تمنح المخترق الضوء الأخضر للعبث ببياناتك.

- مراجعة الأجهزة المرتبطة👈 يجب أن تتحقق من قائمة الأجهزة التي سجلت الدخول إلى حساباتك، وحذف أي جهاز لا تتعرف عليه فوراً.

- استخدام تطبيقات الحماية👈 قم بتثبيت تطبيق مكافحة فيروسات موثوق وقم بإجراء فحص شامل (Scan) للجهاز بشكل أسبوعي.

- تعطيل البلوتوث و GPS👈 لا تترك هذه الخصائص مفعلة طوال الوقت، حيث يمكن استغلالها في بعض أنواع الاختراقات القريبة (Proximity hacking).

- مراقبة الكاميرا والميكروفون👈 لاحظ ظهور أي نقطة ملونة (خضراء أو برتقالية) في زاوية الشاشة، فهي تعني أن الكاميرا أو الميكروفون قيد الاستخدام حالياً.

- تجنب شواحن USB العامة👈 استخدم شاحنك الخاص دائماً؛ فبعض محطات الشحن العامة قد تكون مجهزة لسرقة البيانات عبر كابل الشحن (Juice Jacking).

الخاتمة: في النهاية، يمكن القول بأن التعامل مع خطر وجود هاتف مخترق يتطلب توازناً بين الحذر والوعي التقني. يجب على المستخدم أن يكون يقظاً لكل تفصيل صغير في أداء جهازه، مع عدم التهاون في إجراءات الأمان الأساسية. الاستثمار في حماية هاتفك هو استثمار في خصوصيتك وأمان عائلتك ومالك. بتطبيق الاستراتيجيات المذكورة، ستكون قادراً على اكتشاف التهديدات قبل وقوعها والتمتع بتجربة رقمية آمنة ومستقرة.

مقارنة أفضل برامج حماية الهاتف من الاختراق لعام 2026

عندما يتعلق الأمر بحماية هاتف مخترق أو تأمين جهازك من التهديدات المستقبلية، فإن اختيار البرنامج المناسب هو قرار استراتيجي. تتفاوت البرامج في ميزاتها وقدرتها على كشف برمجيات التجسس المتطورة التي تستهدف خصوصيتك. تخطيطك لاختيار تطبيق حماية قوي يضمن لك راحة البال وحماية بياناتك البنكية وصورك الشخصية من المتسللين. الجدول التالي يوضح لك الفروقات الجوهرية بين أفضل الخيارات المتاحة عالمياً لمساعدتك في اتخاذ القرار الصحيح.

| البرنامج | أبرز المميزات | تقييم الحماية | رابط التحميل / الشراء |

|---|---|---|---|

| Norton 360 | حماية ضد الفدية + VPN مدمج + مراقبة الويب المظلم. | ممتاز (9.9/10) | اشترِ الآن |

| Bitdefender | كشف السلوك المريب + حماية ضد التصيد + خفيف جداً. | ممتاز (9.8/10) | جرب مجاناً |

| McAfee Security | حماية الهوية + تأمين الواي فاي + تنظيف الملفات. | جيد جداً (9.5/10) | عرض خاص |

| Kaspersky Antivirus | فحص تلقائي للتطبيقات + قفل التطبيقات بكلمة سر. | ممتاز (9.7/10) | تحميل مباشر |

| Avast Mobile | جدار حماية + خزنة صور + مانع الإعلانات المزعجة. | جيد (9.2/10) | النسخة المجانية |

- نصيحة الخبراء يفضل دائماً استخدام النسخ المدفوعة من برامج الحماية للحصول على تحديثات قواعد البيانات الفورية والوصول لخدمات الـ VPN الآمنة.

- تجنب النسخ المهكرة لا تقم أبداً بتحميل برنامج حماية “معدل” أو “مهكر”، لأنها غالباً ما تحتوي على برمجيات خبيثة تحقق عكس الهدف المطلوب.

تذكر أن امتلاك هاتف مخترق قد يكلفك الكثير من المال والخصوصية، لذا فإن دفع مبلغ بسيط مقابل اشتراك سنوي في تطبيق موثوق هو استثمار ذكي لتأمين حياتك الرقمية.

ملاحظة هامة: الروابط أعلاه هي للمواقع الرسمية، تأكد من التسجيل في برامج الأفلييت الخاصة بهذه الشركات واستبدال هذه الروابط بروابطك الخاصة لتبدأ في تحقيق الأرباح من مدونتك.